Règlement DORA : synthèse de l’article

- DORA crée un cadre réglementaire détaillé et complet portant sur la résilience opérationnelle numérique des entités financières.

- Les acteurs financiers devront être en mesure de résister, de répondre et de se rétablir face à toute perturbation opérationnelle majeure liée aux technologies de l’information et de la communication.

- Les entités concernées doivent engager dès maintenant leur conformité à la règlementation DORA.

- Le règlement DORA entrera en application le 17 janvier 2025

Les institutions financières utilisent désormais massivement des solutions numériques pour fournir leurs services. À cela s’ajoute une exposition croissante du secteur financier aux risques numériques et aux cybermenaces.

La mise en place du règlement DORA marque donc une étape importante pour la cybersécurité du secteur, en imposant aux institutions financières des exigences précises en matière de gestion des risques numériques et de continuité de leurs activités.

Qu’est-ce que la règlementation DORA ?

Connu sous le terme « loi DORA », le « Digital Operational Resilience Act » est un texte législatif européen (règlement (UE) 2022/2554 du 14 décembre 2022).

Il crée un cadre règlementaire sur la résilience opérationnelle numérique du secteur financier et la cybersécurité des entités financières.

Pourquoi cette règlementation ? Le règlement DORA s’inscrit dans un contexte de transformation numérique des activités (nombre croissant de données, dépendance accrue vis-à-vis de tiers informatiques, etc.) et de développement des risques cyber, autant d’éléments auxquels est particulièrement confronté le secteur financier.

Pourquoi l’Union Européenne à créé DORA ?

La création du règlement DORA (Digital Operational Resilience Act) répond à une nécessité urgente : renforcer la stabilité et la sécurité du secteur financier européen, dans un contexte de transformation numérique accélérée et d’exposition croissante aux risques technologiques.

La montée en puissance des cyberattaques

Les institutions financières et leurs prestataires technologiques sont devenus des cibles de choix pour les cybercriminels. Les attaques par ransomware, le vol de données sensibles ou la compromission de systèmes critiques se sont multipliés ces dernières années. Ces menaces ne mettent pas seulement en danger la continuité des services financiers, mais aussi la confiance des clients et la stabilité des marchés.

Collaborez en toute confiance dans la finance

Protégez vos données sensibles des cyberattaques et des lois extraterritoriales avec une solution souveraine et sécurisée.

Une dépendance accrue aux fournisseurs IT critiques

Le recours massif au cloud computing et à d’autres prestataires technologiques a créé une concentration de risques sans précédent. Quelques acteurs mondiaux — tels qu’AWS, Microsoft Azure ou Google Cloud — occupent désormais une position quasi-systémique dans le fonctionnement des services financiers européens. Une simple défaillance technique ou un incident de sécurité chez l’un de ces fournisseurs pourrait avoir des effets en cascade sur l’ensemble du secteur.

Exemple : en 2020, une panne mondiale d’un grand fournisseur cloud a temporairement paralysé des services bancaires et de paiement en Europe, révélant la vulnérabilité structurelle du système.

Des incidents opérationnels aux impacts systémiques

De récents événements ont montré que lorsqu’une banque ou un prestataire critique connaît une panne, ce n’est pas seulement un acteur isolé qui est touché. C’est tout un réseau d’intermédiaires qui peut être affecté, avec un risque de propagation jusqu’à menacer la stabilité financière de l’Union européenne.

L’ambition européenne : harmoniser et combler les lacunes réglementaires

Avant DORA, le paysage réglementaire était fragmenté. La directive NIS (Network and Information Security) posait des principes de cybersécurité trop généraux, tandis que les autorités financières européennes (EBA, ESMA, EIOPA) ne couvraient pas de manière homogène l’ensemble des risques liés aux technologies de l’information.

Avec DORA, l’Union européenne fait un saut qualitatif :

- un cadre unique, directement applicable dans tous les États membres,

- des exigences contraignantes de résilience opérationnelle numérique,

- et une supervision renforcée des fournisseurs IT critiques.

En instaurant ce règlement, l’UE veut garantir une approche collective et cohérente de la gestion des risques numériques, afin de protéger à la fois la continuité des services financiers et la confiance des citoyens.

Quel est l’objectif principal du règlement DORA ?

Le règlement DORA crée – pour la première fois à l’échelle européenne – un cadre détaillé et complet sur la résilience opérationnelle numérique des entités financières.

Celles-ci devront s’assurer de leur capacité à résister, à répondre et à se rétablir face aux perturbations liées aux technologies de l’information et de la communication (TIC).

Ce texte édite un ensemble de règles et de normes destinées à atténuer les risques liés aux TIC pour les entités financières.

Il les oblige à adopter une approche proactive en matière de gestion des risques informatiques afin d’assurer la continuité de leurs activités en cas d’incident.

Le règlement DORA inscrit un principe de proportionnalité. Ses exigences s’appliquent aux entités financières en fonction de leur taille, de la nature, de l’ampleur et de la complexité de leurs services, ainsi qu’en fonction des risques auxquels sont exposées ces entités.

Le règlement promeut également le principe de « security by design », une approche selon laquelle la sécurité doit être intégrée à la gouvernance des institutions, dès la conception des produits et services, ainsi que tout au long de leur cycle de vie.

Qui est concerné par le règlement DORA ?

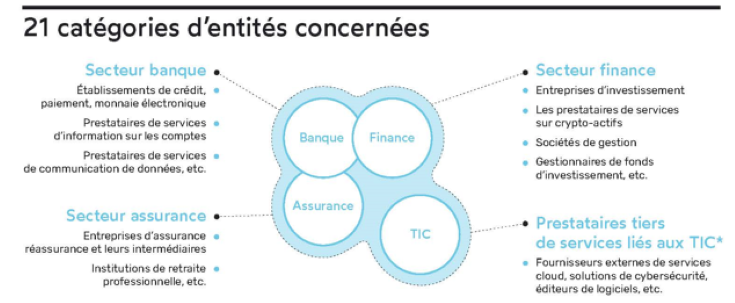

Le règlement concerne 21 catégories d’entités (aussi bien des acteurs traditionnels que des acteurs plus récents), réparties au sein de 4 grands secteurs.

Il s’applique également à des prestataires de services TIC opérant au sein de l’Union européenne avec des services financiers.

Les entreprises de moins de 10 salariés et avec un chiffre d’affaires annuel inférieur à 2 millions d’euros ne sont pas concernées par le règlement DORA.

Les piliers de la résilience opérationnelle numérique selon DORA

Le règlement DORA incite les institutions financières à intégrer un objectif de résilience numérique au sein d’une stratégie globale à l’échelle de l’entreprise, avec des implications en matière de gouvernance.

Exigences principales pour les entités financières

DORA identifie 5 grands piliers essentiels à la résilience opérationnelle numérique des institutions financières. Il liste également les exigences à mettre en œuvre pour se conformer à chacun de ces grands piliers.

- Pilier 1 – Gouvernance renforcée avec trois fonctions prépondérantes : suivi de l’externalisation, gestion de crise, communication sur incident

- Pilier 2 – Gestion des risques liés aux TIC

- Pilier 3 – Gestion, classification et notification des incidents liés aux TIC (rapports d’incidents / reporting harmonisé et centralisé à destination des autorités compétentes)

- Pilier 4 – Conduite de tests réguliers portant sur la résilience opérationnelle numérique

- Pilier 5 – Gestion des risques liés aux tiers

- Pilier 6 – Partage d’informations entre entités financières afin de favoriser l’échange sur les cybermenaces

Tests de résilience opérationnelle numérique requis

La réglementation DORA impose aux entités financières de réaliser des tests de résilience opérationnelle numérique afin d’évaluer leur capacité à résister aux cyberattaques et aux incidents informatiques. Ces tests visent à identifier les vulnérabilités, tester les mesures de protection et améliorer la préparation face aux menaces numériques.

- Test 1 – Évaluation des vulnérabilités TIC : scans de vulnérabilités et tests de performance pour identifier les failles.

- Test 2 – Tests d’intrusion (Pentesting) : simulations d’attaques pour détecter les failles exploitables dans les systèmes.

- Test 3 – Tests de continuité et de reprise d’activité (PCA/PRA) : simulation de pannes et restauration après incident pour garantir la résilience.

- Test 4 – TLPT (Threat-Led Penetration Testing) : tests avancés avec des experts externes, basés sur des scénarios de cyberattaques réelles (obligatoire tous les 3 ans pour les entités critiques).

- Test 5 – Exercices de simulation de crise : jeux de rôle et gestion de crise pour évaluer la réactivité des équipes face aux cyberattaques.

Toutes les entités doivent documenter les résultats des tests et mettre en place des mesures correctives. Les entités critiques sont tenues de réaliser des TLPT avec des experts certifiés. DORA impose ces tests afin de garantir une résilience numérique optimale avant la mise en application.

Calendrier d’application et échéances du règlement DORA

La règlementation DORA et la directive associée (UE) 2022/2556 ont été publiés au Journal Officiel de l’Union Européenne et sont entrés en vigueur le 16 janvier 2023. La date d’application effective de DORA est fixée au 17 janvier 2025, imposant ainsi aux entités financières concernées de se conformer aux nouvelles exigences en matière de résilience opérationnelle numérique.

Afin de faciliter la transition, un délai supplémentaire de trois ans après cette date est accordé pour la mise en conformité avec certaines exigences spécifiques. Ce laps de temps permet aux entreprises d’adapter progressivement leurs processus et infrastructures.

Par ailleurs, les autorités européennes (EBA, ESMA et EIOPA) travaillent actuellement sur la publication de textes d’application comme le confirment l’ACPR dans leurs dossiers dédiés. Ces textes réglementaires qui visent à préciser les modalités et la mise en œuvre du règlement, porteront notamment sur :

- Les exigences détaillées de gestion des risques TIC, y compris pour les entités critiques.

- Les formats et processus harmonisés de notification des incidents.

- Les tests de résilience opérationnelle, dont les critères des Threat-Led Penetration Testing (TLPT).

- Les règles de gestion des risques liés aux prestataires tiers pour garantir la sécurité des services externalisés.

Il est donc essentiel pour les entités concernées d’anticiper leur mise en conformité, en suivant de près la publication des textes d’application et en engageant dès maintenant les mesures nécessaires. Une préparation proactive est cruciale pour respecter ces échéances et limiter les risques de non-conformité.

Contrairement à la directive NIS 2, le règlement DORA s’appliquera directement au sein de tous les pays membres de l’Union européenne, sans transposition dans le droit national.

Implications stratégiques et opérationnelles pour les entités financières

L’entrée en application de DORA impose aux entités financières de renforcer leur résilience opérationnelle numérique à travers une approche intégrée de gestion des risques, de cybersécurité et de surveillance des prestataires TIC. Pour assurer leur conformité, elles doivent adapter leur gouvernance, leurs processus internes et leurs relations avec les fournisseurs critiques.

Gestion des risques liés aux TIC et prestataires tiers

La mise en place d’un cadre robuste de gestion des risques liés aux technologies de l’information et de la communication (TIC) est un axe central de DORA. Les entités financières doivent :

- Élaborer une cartographie détaillée des risques TIC, en identifiant les vulnérabilités critiques.

- Intégrer une stratégie de cybersécurité proactive, en mettant en place des mesures de protection adaptées.

- Déployer un processus structuré de détection, gestion et remédiation des incidents liés aux TIC.

- Tester régulièrement la résilience des infrastructures et systèmes à travers des exercices de simulation et des tests de pénétration avancés (TLPT).

- Assurer une surveillance continue des risques liés aux fournisseurs externes afin de limiter la dépendance à des acteurs critiques.

Mécanisme de surveillance des prestataires de services TIC critiques

Les entités financières doivent renforcer leur supervision des prestataires de services TIC, notamment ceux considérés comme critiques pour la continuité de leurs activités. Cela implique :

- une identification et classification des fournisseurs critiques, en fonction de leur impact potentiel sur la résilience numérique.

- une mise en conformité contractuelle, en intégrant des clauses spécifiques relatives à la sécurité des services et aux obligations de reporting.

- une évaluation et des audits réguliers des prestataires afin de s’assurer du respect des exigences réglementaires et de cybersécurité.

- des plans de secours et stratégies de sortie, permettant une transition efficace en cas de défaillance d’un fournisseur clé.

- une collaboration avec les autorités de supervision, qui auront le pouvoir d’intervenir en cas de manquement des prestataires tiers.

Obligations de notification des incidents TIC sous DORA

Le règlement DORA impose aux entités financières une obligation stricte de déclaration des incidents liés aux technologies de l’information et de la communication (TIC). Cette exigence vise à renforcer la surveillance des cybermenaces et à améliorer la réactivité face aux incidents de sécurité.

Les principales obligations de notification sont :

- La détection et la classification des incidents

- La notification rapide aux autorités compétentes (EBA, ESMA, EIOPA)

- La mise en place d’un reporting structuré

- L’information des clients et partenaires :

Partage d’informations sur les cybermenaces encouragé par DORA

DORA favorise la collaboration entre les entités financières en matière de cybersécurité à travers un mécanisme de partage d’informations sur les cybermenaces. L’objectif est de :

- Encourager l’échange de renseignements entre acteurs du secteur pour anticiper les risques émergents.

- Créer une base de données commune permettant d’identifier et d’analyser les attaques récurrentes.

- Développer des stratégies de défense collective, en mutualisant les bonnes pratiques et les mesures préventives.

L’essentiel de la règlementation DORA

Téléchargez l’infographie pour mieux se préparer à DORA

Les autorités européennes encouragent également la participation des entités financières à des centres d’information sur les menaces afin d’améliorer la réactivité face aux cyberattaques et de prévenir les incidents avant qu’ils ne se propagent.

Intégration de DORA dans le cadre législatif européen

DORA s’intègre pleinement au cadre réglementaire de l’Union européenne en matière de cybersécurité et de finance, comme le rappelle l’Autorité des marchés financiers (AMF). Il vient compléter et harmoniser plusieurs textes existants, notamment :

- La directive NIS 2 : renforce la cybersécurité des infrastructures critiques, y compris les entités financières.

- Le RGPD : Dora impose une approche complémentaire en matière de gestion des incidents, notamment en cas de violations de données personnelles.

- Le MICA (Markets in Crypto-Assets Regulation) : Introduit des règles pour la gestion des risques numériques liés aux actifs cryptographiques.

En centralisant les obligations de résilience opérationnelle sous un cadre unique, le règlement Dora simplifie la mise en conformité des entreprises tout en garantissant une cohérence réglementaire au sein du marché européen.

Application du principe de proportionnalité dans DORA

DORA applique le principe de proportionnalité pour adapter les exigences réglementaires en fonction de la taille, de la complexité et du niveau de risque des entités financières.

Ce principe implique que :

- Les grandes institutions financières et les entités critiques doivent respecter des obligations plus strictes, notamment en matière de tests de résilience avancés.

- Les plus petites structures bénéficient de règles adaptées, avec des obligations moins contraignantes mais proportionnées aux risques qu’elles présentent.

- Les régulateurs européens ont une marge d’appréciation pour ajuster les exigences en fonction des activités et de l’exposition aux cybermenaces de chaque entité.

Comment se préparer à DORA ?

Voici les principales étapes clés et éléments à prendre en compte pour se conformer au règlement DORA.

- Mettre en œuvre une gouvernance dédiée avec analyse des risques cyber, implication des acteurs concernés (au-delà de la direction informatique) et développement d’une culture de la résilience opérationnelle numérique.

- Prendre en compte l’ensemble des contraintes et évolutions réglementaires en cours ou à venir

- S’appuyer sur les approches de gestion des risques existantes en les inscrivant dans une approche de résilience opérationnelle plus homogène et plus transversale.

- Créer un cadre harmonisé permettant le reporting d’incidents.

- Étudier ses contrats avec les prestataires de services TIC (supervision des prestataires TIC critiques).

- Définir un programme de tests de résilience opérationnelle numérique.

Quelles sont les sanctions prévues par le règlement DORA ?

Les sanctions prévues par la règlementation DORA reflètent l’engagement de l’UE et des États membres à renforcer la résilience numérique et la sécurité du secteur financier.

Les prestataires de services TIC peuvent faire l’objet de contrôles par les autorités compétentes, sur pièces ou sur place (articles 33 à 35). En cas de non-conformité, des sanctions importantes peuvent être imposées, notamment des pénalités financières ou des astreintes journalières pouvant atteindre 1 % du chiffre d’affaires mondial de l’année précédente, pendant une durée maximale de 6 mois (article 31).

En France, le cadre législatif prévoit également des sanctions supplémentaires pour garantir le respect de DORA, notamment des amendes pouvant atteindre plusieurs millions d’euros en fonction de la gravité des manquements, ainsi que des injonctions de mise en conformité ou le retrait d’agrément pour les cas les plus graves.

Pour les entités financières, le régulateur européen ou national peut exiger la résiliation des contrats avec un prestataire TIC jugé non conforme, en particulier s’il est classé comme « prestataire tiers critique » (article 39.7). Dans ce cas, l’entité financière concernée doit démontrer qu’elle peut gérer la transition sans perturber ses services.

Le règlement DORA n’atténue en aucun cas la responsabilité des entités financières, même en cas de défaillance de leurs prestataires tiers. Les entreprises doivent donc adopter des mesures rigoureuses pour évaluer, surveiller et gérer les risques liés à leurs fournisseurs.

Enfin, au niveau européen, les sanctions incluent des injonctions publiques, des pénalités financières et des astreintes visant à assurer la résilience et la continuité du système financier face aux crises potentielles.

Comment garantir sa conformité avec la règlementation DORA grâce aux solutions Oodrive ?

Oodrive est considéré comme un prestataire tiers de services TIC au sens du règlement DORA tel qu’interprété par les autorités comme l’ACPR. Les solutions de collaboration souveraines et sécurisées Oodrive répondent aux exigences du règlement, en particulier en matière de gestion des risques liés aux TIC (grâce à des mesures de sécurité renforcées) et de gestion des risques liés aux tiers.

En utilisant Oodrive Work, les acteurs financiers bénéficient par exemple d’une solution de partage de fichiers dans le cloud conforme à la règlementation DORA.

La solution permet également aux entités financières de sécuriser leur chaîne d’approvisionnement (avec des tiers, sous-traitants, filiales, etc.) lorsqu’elles échangent des documents dans le cloud.

Oodrive garantit le niveau de protection et de confidentialité des données sensibles le plus élevé du marché. Ses offres sont qualifiées SecNumCloud depuis 2019 et répondent à plus de 400 points d’exigences définis par l’ANSSI. En choisissant les solutions Oodrive, les acteurs financiers bénéficient des meilleures pratiques de sécurité et assurent leur conformité au 4e pilier du règlement DORA (gestion des risques liés aux tiers).

FAQ – Règlementation DORA

DORA remplace-t-elle une directive précédente ?

Non. DORA ne remplace pas de cadre existant mais vient compléter d’autres réglementations, notamment NIS2, en se concentrant spécifiquement sur la résilience numérique du secteur financier.

Une PME est-elle concernée ?

Oui, si elle fournit des services critiques dans le secteur financier ou agit comme sous-traitant d’un acteur concerné.

Quels types de prestataires sont visés ?

Principalement les fournisseurs cloud, les hébergeurs et les éditeurs de solutions SaaS utilisées dans des chaînes de services critiques.

Quels documents doivent être produits ?

Les acteurs devront notamment fournir :

- un plan de gestion de crise IT,

- des preuves de tests de résilience,

- la documentation contractuelle liée à leurs prestataires critiques.

Y aura-t-il des audits ou sanctions ?

Oui. DORA prévoit des contrôles réguliers ainsi que des sanctions financières en cas de non-conformité.

Qui supervise le respect de DORA ?

La supervision est partagée :

- autorités nationales pour les autres acteurs.

- ESMA, EBA, BCE pour les entités financières supervisées au niveau européen,